Thông tin về virus Gpcode.ak

Ngày phát hiện: 4/7/2008

Hiểm họa: virus

Chi tiết kỹ thuật: Chương trình mã độc Gpcode.ak này sẽ mã hóa các file trên máy tính bị nhiễm độc. Đây là một file Windows PE EXE với kích thước 8030 byte.

Cách thức hoạt động

Khi được khởi chạy, virus này sẽ tạo một mutex dưới đây trong bộ nhớ để đánh dấu sự hiện diện của nó trong hệ thống: _G_P_C_. (Mutex là một cờ lập trình vẫn được sử dụng để lấy và phát hành một đối tượng).

Sau đó sẽ bắt đầu quét liên tục tất cả đĩa logic để mã hóa các file trong đó. Mã hóa tất cả file của người dùng bằng các đuôi mở rộng được liệt kê trong bảng dưới đây:

| 7z | abk | abd | acad |

arh | arj | ace | arx |

asm | bz | bz2 | bak |

bcb | c | cc | cdb |

cdw | cdr | cer | cgi |

chm | cnt | cpp | css |

csv | db | db1 | db2 |

db3 | db4 | dba | dbb |

dbc | dbd | dbe | dbf |

dbt | dbm | dbo | dbq |

dbx | Djvu | doc | dok |

dpr | dwg | dxf | ebd |

eml | eni | ert | fax |

flb | frm | frt | frx |

frg | gtd | gz | gzip |

gfa | gfr | gfd | h |

inc | igs | iges | jar |

jad | Java | jpg | jpeg |

Jfif | jpe | js | jsp |

hpp | htm | html | key |

kwm | Ldif | lst | lsp |

lzh | lzw | ldr | man |

mdb | mht | mmf | mns |

mnb | mnu | mo | msb |

msg | mxl | old | p12 |

pak | pas | pdf | pem |

pfx | php | php3 | php4 |

pl | prf | pgp | prx |

pst | pw | pwa | pwl |

pwm | pm3 | pm4 | pm5 |

pm6 | rar | rmr | rnd |

rtf | Safe | sar | sig |

sql | tar | tbb | tbk |

tdf | tgz | txt | uue |

vb | vcf | wab | xls |

xml | | | |

Virus này sử dụng Microsoft Enhanced Cryptographic Provider v1.0 (có trong Windows) để mã hóa các file. Các file được mã hóa bằng thuật toán RC4. Khóa mã hóa sau đó sẽ được mã hóa bằng một khóa RSA public có độ dài 1024 bit nằm trong phần thân của virus.

Thuật toán mã hóa RSA chia các khóa mã hóa thành hai kiểu public và private. Chỉ có các khóa public được cần thiết để mã hóa các thông báo. Một thông báo bị mã hóa chỉ có thể được giải mã bằng khóa private.

Virus sẽ tạo một copy mã hóa cho mỗi một file gốc. Copy mã hóa sẽ giữ lại tên file gốc với phần _CRYPT được thêm vào cuối của tên file. Ví dụ:

WaterLilles.jpg ”file gốc

WaterLilles.jpg._CRYPT ”file mã hóa

File gốc sau đó sẽ bị xóa.

Virus để lại một file có tên "!_READ_ME_!.txt" trong mỗi thư mục có chứa các file đã mã hóa. File này gồm có những nội dung sau:

Your files are encrypted with RSA-1024 algorithm.

To recovery your files you need to buy our decryptor.

To buy decrypting tool contact us at: [censored]@yahoo.com

=== BEGIN ===

[key]

=== END ===

Các file nằm trong thư mục Program Files và file dưới đây sẽ không được mã hóa:

Có thuộc tính "system" và "hidden";

Nhỏ hơn 10 byte

Lớn hơn 734003200 byte

Khi virus đã được kích hoạt, nó sẽ tạo một file VBS để xóa thân chính bản thân virus trong máy tính nạn nhân và tạo ra một MessageBox dưới đây hiển thị trên màn hình:

Virus không tự đăng ký bản thân nó trong registry hệ thống.

Hướng dẫn khắc phục

Khôi phục file

Lúc này, không thể giải mã các file đã được mã hóa bởi Gpcode. Mặc dù vậy, bạn vẫn có thể dùng PhotoRec để khôi phục các file gốc đã bị xóa bởi Gpcode sau khi virus đã tạo một phiên bản mã hóa các file.

Tiện ích này được sử dụng để khôi phục các tài liệu Microsoft Office, các file thực thi, tài liệu PDF và TXT,... Đây là danh sách các định dạng file được hỗ trợ.

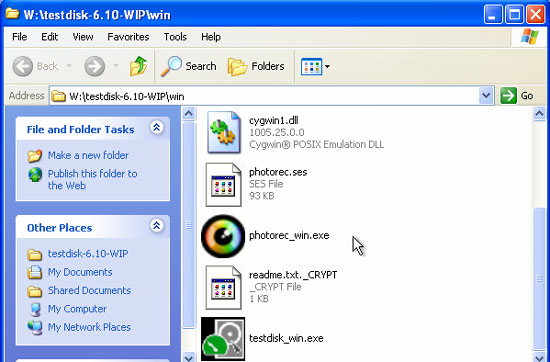

PhotoRec là một phần của TestDisk. Phiên bản mới nhất của TestDisk, như PhotoRec có thể tìm thấy tại đây.

Dưới đây là các hướng dẫn chi tiết về cách khôi phục các file đã bị xóa bằng PhotoRec:

- Sử dụng một máy tính sạch khác để download TestDisk, gồm có PhotoRec.

- Lưu PhotoRec vào một ổ đĩa ngoài và kết nối ổ đĩa này với máy tính bị tiêm nhiễm (Gpcode.ak không thể lây nhiễm và tự xóa sau khi khởi chạy)

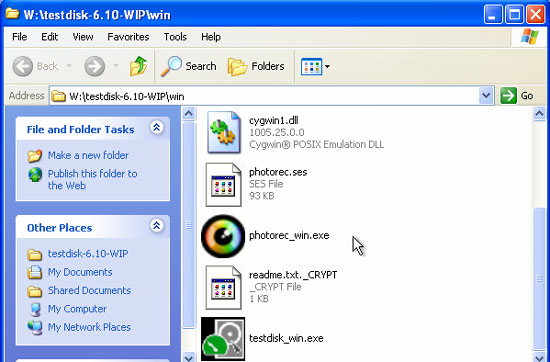

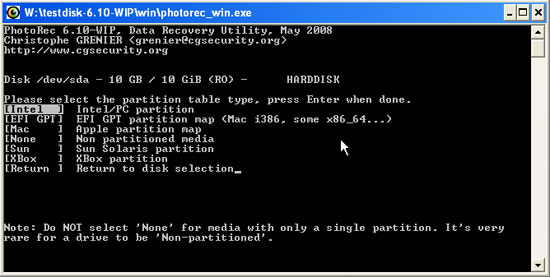

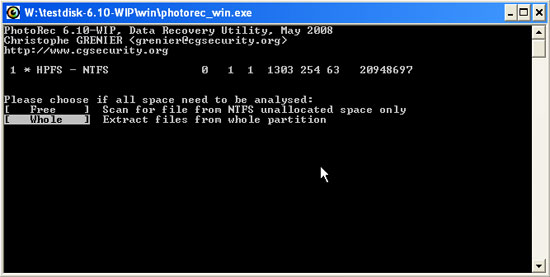

- Chạy PhotoRec (file photorec_win.exe và nằm trong thư mục win của TestDisk):

Nếu bạn có nhiều ổ đĩa trong hệ thống, hãy thực hiện bước này cho mỗi một ổ đĩa (nghĩa là khi khôi phục các file từ một ổ đĩa, bạn phải lặp lại quá trình như vậy cho ổ đĩa tiếp theo).

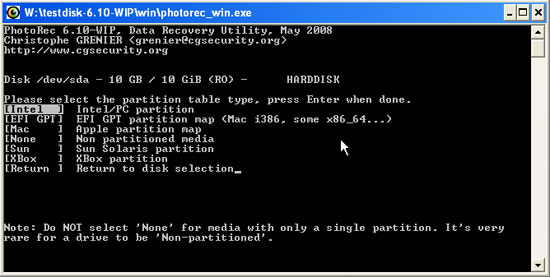

- Chọn kiểu bảng partition (điển hình là 'Intel') và nhấn ENTER để tiếp tục.

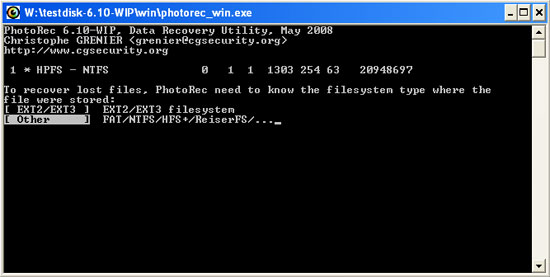

- Chọn partition bạn muốn khôi phục các file và nhấn ENTER để tiếp tục.

Nếu đĩa có một vài partition, khi đó bạn cần lặp lại bước này cho mỗi partition.

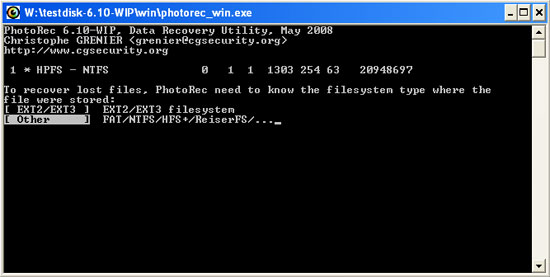

- Chọn kiểu hệ thống file (với người dùng Windows nên chọn 'Other') và nhấn ENTER để tiếp tục.

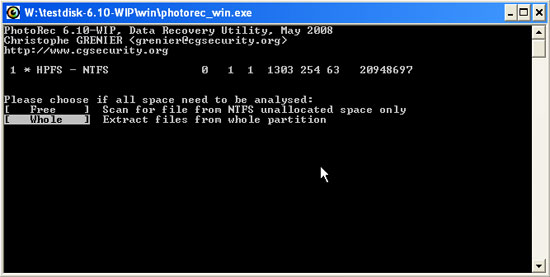

- Chọn vị trí để tìm kiếm các file bị xóa và nhấn ENTER để tiếp tục. Chọn Whole để tìm kiếm toàn bộ ổ đĩa để tìm ra các file bị xóa.

- PhotoRec sẽ yêu cầu bạn chỉ định một thư mục đích cho các file được khôi phục. Sử dụng trình duyệt file của PhotoRec để chuyển thư mục gốc (bằng cách chọn ".." và nhấn ENTER)

Thư mục gốc sẽ hiển thị các ổ đĩa nào hệ thống có. Chọn ổ đĩa removable (hoặc network) thích hợp và thư mục mà bạn muốn lưu các file được khôi phục trong đó. Nên chọn ổ đĩa ngoài, nghĩa là không chọn ổ đĩa trên máy bị nhiễm vì các file xóa có thể bị hỏng.

Trước khi khôi phục các file, hãy tạo một thư mục riêng trên ổ đĩa (ví dụ "recovered") và chọn lưu các file đã khôi phục vào thư mục này, để tránh các lỗi xuất hiện sau khi khôi phục. Khi bạn đã chọn thư mục xong, hãy nhấn "Y".

Khi đã nhấn "Y", bạn sẽ thấy một quá trình khôi phục file xuất hiện. Quá trình này cần đến một chút thời gian để thực hiện.

Hãy đợi để quá trình kết thúc trước khi chuyển sang bước tiếp theo.

Các tên file của bạn sẽ trông như dưới đây:

Điều này là do cách làm việc của PhotoRec, bạn không nên hoảng hốt khi gặp tình huống này. Thêm vào đó, mặc dù tiện ích có thể khôi phục các nội dung của các file thì nó vẫn không thể thiết lập được vị trí ban đầu của chúng.

Để hoàn tất quá trình khôi phục, chúng ta tạo một tiện ích miễn phí có tên gọi StopGpcode để phân loại và đặt lại tên các file đã khôi phục.

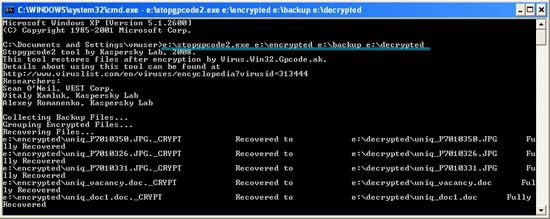

Trên một máy tính khác, download tiện ích Stopgpcode và copy nó vào ổ USB. Cắm ổ USB này với máy tính bị tiêm nhiễm và load Windows Command Prompt bằng cách vào START | PROGRAMS | ACCESSORIES.

Chọn ổ USB bằng cách đánh vào đó ký tự ổ đĩa, ví dụ như W: chẳng hạn.

Sau đó chạy tiện ích từ dòng lệnh bằng cách đánh lệnh dưới đây:

STOPGPCODE -r -i -o

ví dụ: STOPGPCODE -r W: RECOVERED -i С: -o W:SORTED

Tiện ích sẽ xử lý toàn bộ đĩa và so sánh kích thước của các file đã mã hóa và khôi phục. Chương trình sẽ sử dụng kích thước file để phát hiện ra vị trí gốc và tên của file đã được khôi phục.

Tiện ích sẽ phát hiện đúng tên và vị trí của mỗi file, tạo lại các thư mục gốc và các tên file bên trong thư mục. Nếu tiện ích không thể chỉ ra tên file ban đầu thì file đó sẽ được lưu vào một thư mục có tên "conflicted".

Bạn có thể download Stopgpcode ở đây.

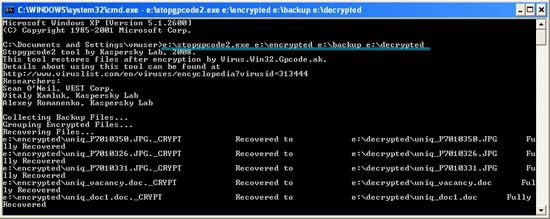

Giải mã các file bằng StopGpcode2

Một số file bị mã hóa bởi Gpcode.ak có thể được giải mã mà không cần sử dụng khóa RSA private. Chúng có thể được giải mã bằng các bước thực hiên dưới đây:

Tìm tất cả các file mã hóa có phần mở rộng ._CRYPT từ máy tính nạn nhân và copy chúng vào trong một thiết bị lưu trữ rời trong một thư mục có tên encrypted.

Thực hiện theo các lệnh trong ˜Restoring Files™ và lưu file đã khôi phục với các tên đã được khôi phục đúng vào ổ đĩa rời trong thư mục có tên ˜backup™.

So khớp copy đã không bị mã hóa của các file với phiên bản mã hóa trong thư mục ˜encrypted™. Bạn có thể tìm các phiên bản không mã hóa của các file trong một backup của mình. Nếu mất ảnh, bạn có thể sẽ có một copy để lại trên thẻ nhớ của camera. Thường thì bạn có thể có được các copy cho file đã được mã hóa trên tài nguyên mạng. Có các file bạn cần tìm kiếm và copy vào thư mục có tên ˜backup™.

Lưu ý: Bạn phải bảo đảm rằng các file lưu vào thư mục backup phải có tên khác với trong thư mục ˜encrypted™ “ mọi thứ cần phân biệt ngoại trừ phần mở rộng ._CRYPT .

Khi chương trình thực thi, bạn sẽ thấy công cụ bắt đầu giải mã các file của mình.

- Sau khi hoàn tất việc giải mã, nó sẽ hiển thị một thông báo đã thực hiện xong ˜Done™. Lúc này bạn có thể mở thư mục ˜decrypted™ và kiểm tra các file nào công cụ có thể giải mã.

Lưu ý: Công cụ có thể không giải mã được toàn bộ các file. Trong trường hợp này, nó sẽ thông báo cho bạn biết vấn đề đó.

Thêm vào đó, bạn không nên test công cụ trên máy ảo. Các kết quả thu được trên máy ảo sẽ khác rất nhiều so với trên các máy thực.

Xem phản hồi

Xem phản hồi Gửi phản hồi

Gửi phản hồi